Sicurezza ICT: molto più di una sfida tecnica

La sicurezza delle informazioni non è solo un obbligo legale, ma un imperativo economico. Gli incidenti non colpiscono solo la reputazione e la fiducia dei marchi (come Google, Swisscom, ecc.), ma anche il loro valore. Per le aziende e le autorità pubbliche, l'informazione è di fondamentale importanza e la base di qualsiasi azione. Oggi, l'informazione è prevalentemente elaborata utilizzando le tecnologie dell'informazione e della comunicazione (TIC).

Al giorno d'oggi, i processi aziendali sono difficilmente immaginabili senza l'IT. La sicurezza delle informazioni si occupa della protezione delle informazioni in questi processi. Non solo l'aspetto tecnologico dovrebbe essere considerato, ma anche l'analisi dell'organizzazione, della cultura e dei processi.

I termini "sicurezza informatica" e "sicurezza dei dati" sono usati come sinonimi di sicurezza ICT. È la sintesi di tutte le misure tecniche, organizzative e di personale per assicurare la protezione della riservatezza, disponibilità, integrità e tracciabilità degli oggetti di protezione (applicazioni, servizi, sistemi, reti, raccolte di dati, infrastrutture e prodotti) della tecnologia dell'informazione e della comunicazione.

Obiettivi contrastanti

La sicurezza è inserita nel contesto dell'usabilità e del costo. I componenti di questo triangolo si influenzano a vicenda, e uno è generalmente a spese dell'altro. Così, se la sicurezza deve essere massimizzata, l'usabilità di solito ne soffrirà e/o i costi aumenteranno bruscamente. Quale componente è pesato di più per quali obiettivi dell'oggetto protetto è sempre un nuovo processo decisionale.

Il fondamento: sistema di gestione della sicurezza delle informazioni (ISMS)

Questo termine si riferisce a un sistema di gestione completo, olistico e standardizzato. La norma ISO 27000 descrive la famiglia di norme per l'introduzione e il funzionamento di un sistema di gestione della sicurezza delle informazioni (ISMS).

Negli standard ISO 27001 e 27002, le basi sono elaborate come requisiti e linee guida per la gestione della sicurezza delle informazioni. La norma ISO 27001 "Information technology - IT security procedures - Information security management systems - Requirements" descrive i requisiti per un ISMS che contribuisce indirettamente alla sicurezza delle informazioni. Così facendo, la norma indica il seguente obiettivo:

"Il sistema di gestione della sicurezza delle informazioni protegge la riservatezza, l'integrità e la disponibilità delle informazioni attraverso l'applicazione di un processo di gestione del rischio, fornendo così alle parti interessate la fiducia che i rischi siano gestiti in modo appropriato."

Questo standard descrive in termini generici i compiti, le responsabilità e le autorità dell'organizzazione e della gestione nel funzionamento di un ISMS. Si occupa della pianificazione, del supporto, dello spiegamento, della valutazione delle prestazioni e del miglioramento dell'ISMS. Di seguito sono riportati gli obiettivi di azione specifici e le misure che rappresentano i requisiti concreti bottom-up per l'ISMS.

ISO 27005 è lo standard associato che realizza la gestione dei rischi per la sicurezza delle informazioni. In esso, il classico ciclo di gestione del rischio viene ampliato per includere elementi specifici che sono importanti per i processi di gestione del rischio. Questo ciclo è allineato con il ciclo Plan-Do-Check-Act per fornire un quadro completo del sistema di gestione dei rischi collegandolo al processo di governance.

L'ISMS è quindi molto più di un sistema di gestione tecnica. Ogni ISMS deve essere adattato alle dimensioni e ai requisiti di un'azienda. Tra le altre cose, regola i processi e le competenze, contribuisce alla conservazione sicura dei dati e garantisce il rispetto dei requisiti di conformità.

L'introduzione dovrebbe essere effettuata dalla direzione. Tra le altre cose, la direzione deve fornire le risorse umane, finanziarie e di tempo necessarie. Inoltre, la strategia aziendale dovrebbe essere allineata con la strategia IT. Il ruolo di leadership è cruciale per il successo. Una cultura della sicurezza informatica deve essere vissuta e deve far parte della cultura aziendale.

Il fattore di successo: la cultura della sicurezza informatica, integrata nella cultura aziendale

Una grande fonte di pericolo nel settore IT è spesso il dipendente. Secondo studi internazionali sulla sicurezza informatica sul posto di lavoro, si scopre che solo circa 50% degli impiegati si occupano attivamente del tema della "sicurezza informatica". Molti si affidano al datore di lavoro per la sicurezza e prendono poche precauzioni. Per aumentare la consapevolezza, la cultura della sicurezza informatica deve essere parte integrante della cultura aziendale.

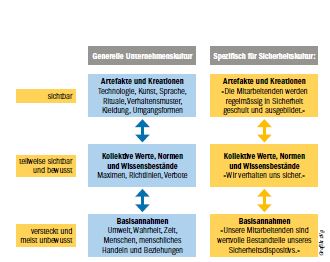

Secondo Schein1 , la cultura aziendale consiste di tre livelli. Al livello più basso ci sono gli assunti di base, che sono nascosti e per lo più inconsci. Questo include aspetti come la verità, l'ambiente, le persone, le azioni o le relazioni (sociali).

Al livello superiore, le norme e le regole collettive pubblicamente propagate, che sono in parte visibili e coscienti, sono le massime, le linee guida, i principi e le proibizioni. Gli ideali, gli obiettivi e i valori si trovano a questo livello così come le ideologie - sono verificabili rispetto alla realtà.

In cima alla gerarchia ci sono gli artefatti e le creazioni visibili. Questi includono strutture organizzative, processi e comportamenti osservabili, tecnologia, linguaggio, abbigliamento e modelli di comportamento.

Schlienger2 afferma a proposito della "cultura della sicurezza delle informazioni" che un concetto corrispondente deve includere le seguenti caratteristiche:

- Copre i tre livelli di cultura aziendale di Schein.

- Influenza gli impiegati per quanto riguarda la gestione della sicurezza delle informazioni.

- Non è ancorato come un silo nell'azienda, ma è integrale, soprattutto nelle aree dell'organizzazione e della tecnologia.

- La comunicazione si basa sulla fiducia reciproca, sulla comprensione condivisa dell'importanza delle questioni di sicurezza delle informazioni e sulla fiducia nelle misure attuate.

Da questo, per esempio, derivano i livelli specifici della cultura della sicurezza:

- artefatti e creazioni: I dipendenti sono regolarmente formati ed educati alla sicurezza.

- Valori collettivi, norme e corpi di conoscenza: Ci comportiamo in modo sicuro.

- Presupposti di base: I nostri dipendenti sono componenti preziosi del nostro sistema di sicurezza.

Conclusione

L'interazione di un sistema di gestione nell'area ICT con una cultura della sicurezza praticata è un fattore che aiuta a proteggere in modo ottimale l'azienda. L'"era Corona", per esempio, ha costretto le aziende a prendere decisioni rapide per aumentare la capacità degli uffici domestici o per renderli possibili del tutto. Qui, era difficilmente possibile rispettare tutte le norme di sicurezza in una fase iniziale. Questo rende ancora più importante, soprattutto in una situazione del genere, poter contare su dipendenti consapevoli dei rischi. Nonostante i grandi sforzi, le lacune nella sicurezza ICT esisteranno sempre. È importante trovarli ed eliminarli rapidamente. Le misure tecniche sono centrali e l'organizzazione aziendale deve reagire rapidamente. In questo modo, gli effetti indesiderati possono essere minimizzati e il valore dell'azienda può essere protetto.

Questo articolo tecnico appare in una serie di MQ con il contributo di esperti del Risk Management Network: www. netzwerk.risikomanagement.ch