La lutte mondiale contre la cybercriminalité montre peu de progrès

La vie générale en 2021 était encore fortement marquée par la pandémie. Pendant ce temps, l'utilisation des services numériques n'était pas la seule à atteindre des sommets. Les cybercriminels ont également profité de l'occasion pour augmenter considérablement les risques pour les utilisateurs. Dans son rapport annuel "Consumer Threat Landscape Report", Bitdefender compile les résultats des données observées dans sa télémétrie pour l'année 2021.

Pour 2021, le fabricant de solutions de cybersécurité a vu peu de lumière et beaucoup d'ombre. De nouveaux records négatifs ont été enregistrés dans presque tous les domaines de la cybercriminalité. A ces perspectives peu réjouissantes s'ajoute un nouveau front : les identités numériques non protégées qui, en raison du comportement imprudent des consommateurs, constituent un véritable défi pour les activités criminelles des pirates.

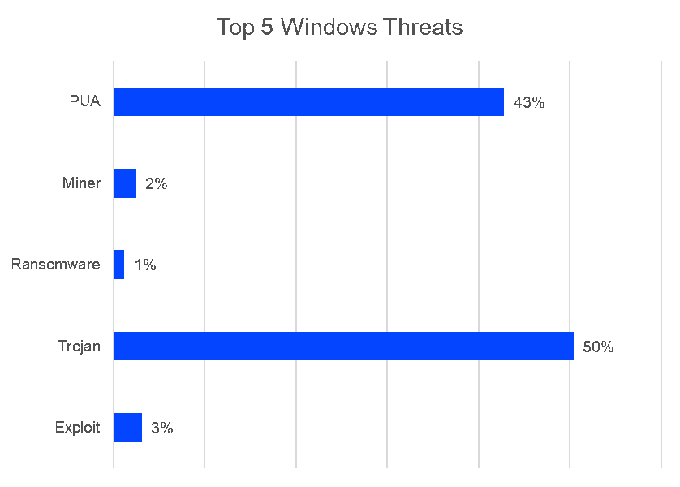

Le système Windows reste une cible importante pour les cybercriminels

Parmi les nombreuses menaces qui ont visé les systèmes Windows l'année dernière, cinq catégories principales sont restées inchangées : Exploits, chevaux de Troie, ransomware, coin miners et applications potentiellement indésirables (PUA). Les PUA semblent justement être populaires dans les attaques contre les systèmes Windows. Elles représentent un tiers de toutes les menaces visant les systèmes Windows. Pour les Mac, il y a un peu moins de différences en ce qui concerne les maliciels. Sous macOS, des chevaux de Troie ont été analysés, des applications potentiellement indésirables (PUA), des adwares et des coin miners. La part infime des ransomwares (1 %) donne une fausse image. Elle masque le fait que de nombreuses solutions reconnaissent dès le début un cheval de Troie comme le prélude à une attaque plus importante. Les chevaux de Troie sont la porte d'entrée pour préparer la voie à la charge utile suivante : Comme par exemple les ransomwares, la capture de ressources pour les cryptomineurs ou encore des malwares plus avancés.

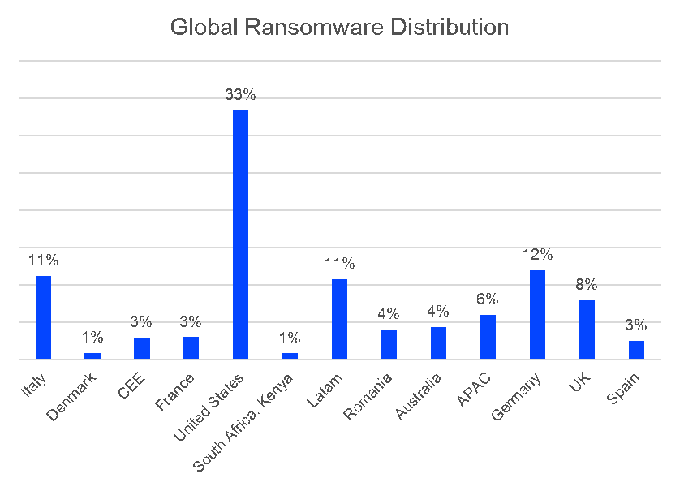

Ransomware : les Etats-Unis sont la principale cible des attaquants

Solar Winds, le pipeline Colonial, Kaseya et Brenntag ne sont que quelques-uns des grands noms impliqués dans des attaques de ransomware retentissantes. Les maîtres chanteurs ont privilégié les secteurs d'activité comprenant des entreprises de renom et de grandes infrastructures critiques - des caractéristiques importantes qui indiquent qu'une victime est susceptible de payer la rançon. Les États-Unis arrivent en tête avec 33 % des attaques, suivis par l'Allemagne avec une part considérable de 12 %. Les maîtres chanteurs ont surtout concentré leurs activités sur les pays qu'ils considéraient comme rentables.

Les appareils IoT restent un problème

Le monde des appareils intelligents en réseau continue lui aussi à poser de grands défis en matière de sécurité informatique. Le risque de les utiliser pour des attaques DDoS est particulièrement élevé. Ni le secteur des appareils mobiles ni l'écosystème IoT n'ont amélioré de manière significative leur situation en matière de sécurité. Cela signifie que de nombreux problèmes du passé sont toujours présents : Les systèmes d'exploitation de nombreux appareils présentent de nombreuses failles de sécurité et sont difficiles à mettre à jour. Les mots de passe sont toujours prédéfinis et ne doivent pas obligatoirement être réinitialisés. Apparemment, la sécurité IoT n'est toujours pas une priorité pour les fournisseurs. Une tendance semble s'imposer : Populaire signifie généralement sûr. Cela signifie que les appareils largement répandus de fabricants renommés sont en moyenne plus sûrs que les produits de niche de petits fabricants.

Les identités numériques non protégées défient les activités criminelles

L'activité numérique a atteint un niveau record pendant la pandémie, alors que le comportement imprudent des consommateurs continue d'assombrir le paysage mondial des cybermenaces. Selon la télémétrie de Bitdefender Digital Identity Protection, seuls 21 % des utilisateurs ont une identité numérique à faible niveau de confidentialité. À ce niveau, seules une à cinq données sont divulguées en ligne. 62 % des utilisateurs ne sont apparemment pas préoccupés par la divulgation de leurs données. Plus de dix données les concernant sont accessibles au public. Même si 17 % des utilisateurs occupent une position moyenne avec cinq à dix éléments de données disponibles en ligne, la moyenne globale des éléments de données exposés est de 26 éléments de données personnelles uniques.

En dépit des inquiétudes exprimées par les utilisateurs concernant la protection des données à l'ère numérique, ils abandonnent leur prudence et partagent volontiers des informations personnelles identifiables en ligne. L'analyse des données télémétriques de Bitdefender Digital Identity Protection montre également que les URL (26 %), les titres professionnels (21 %) et les adresses physiques (20%) font partie des types de données personnelles les plus vulnérables. Ces enregistrements sont complétés par un grand nombre d'informations personnelles supplémentaires, notamment les noms d'utilisateur, les antécédents éducatifs, les noms complets et les adresses électroniques, ainsi que la date de naissance.

La sécurité d'Android peut encore être améliorée

Avec une part de marché de 70 %, Android domine le monde mobile et est donc plus exposé aux risques qu'iOS, qui arrive en deuxième position avec 27 %. Les magasins officiels Android restent un vecteur d'infection important, malgré leur sécurité supposée inhérente. Si l'on ajoute à cela la fragmentation du système d'exploitation, l'un des principaux problèmes de la plateforme, il est facile de comprendre pourquoi Android est quotidiennement la cible d'autant de menaces et pourquoi les criminels consacrent du temps et des efforts au développement de nouvelles menaces.

Les campagnes TeaBot et FluBot en sont un bon exemple : elles ont une portée mondiale et utilisent des méthodes de diffusion organique très différentes. Ainsi, TeaBot a été diffusé via de fausses applications, parfois même hébergées dans des magasins officiels. Les attaquants sont même allés plus loin en achetant des espaces publicitaires dans des applications Android légitimes et largement utilisées, qui renvoyaient à des chevaux de Troie malveillants. On a par exemple observé qu'une application de lecture de codes QR hébergée dans le Google Play Store diffusait en peu de temps 17 variantes différentes de TeaBot. Google a certes supprimé à plusieurs reprises de nombreuses applications malveillantes de son magasin officiel, mais le mal était déjà fait. Le Galaxy Store officiel de Samsung a également été utilisé pour diffuser des logiciels malveillants sous forme d'applications clones de Showbox.

Les cryptomineurs sont de plus en plus nombreux

Le détournement de ressources par des mineurs de pièces de monnaie devient de plus en plus important. Les pirates utilisent de nombreux vecteurs d'infection tels que les informations divulguées, les applications potentiellement indésirables ou encore les téléchargements de warez. Les régions qui fournissent aux pirates des proies riches sous forme de puissance de calcul suffisante sont les principales zones de propagation. Il s'agit des États-Unis avec 26 %, de l'APAC avec 10 % et de l'Europe centrale et orientale avec 8 %. L'Italie, le Danemark, la France, la Roumanie, l'Allemagne, l'Espagne et la Grande-Bretagne comptent 34 %.

2022 sera différent ? Peut-être dans certains domaines

La rétrospective de l'année 2021 le montre : Le paysage des menaces est et reste diversifié. Il s'étend du spam agaçant aux logiciels malveillants dangereux et à l'usurpation d'identité numérique. Les cybercriminels sont extrêmement créatifs et constamment à la recherche de nouvelles méthodes pour gagner de l'argent grâce au piratage. La puissance de calcul, les identités personnelles et les rançons ont été le moteur de nombreuses attaques. L'aperçu de l'année 2022 apportera certainement de nouvelles informations à ce sujet. Car la guerre en Ukraine crée de nouvelles occasions de spam et d'hameçonnage. Et de nouvelles motivations.

Source : Bitdefender