Recrutement stratégique dans le secteur financier en 2024 : focus sur l'ESG, la numérisation et la personnalité

Les directeurs financiers et les gestionnaires de recrutement seront toujours confrontés à des défis en 2024. La pénurie de professionnels de la finance persiste. Pour remédier à ce problème, une nouvelle approche du processus de recrutement est nécessaire. La création d'un département financier à l'épreuve du temps, quelle que soit sa taille, joue un rôle crucial.

Charlotte Jacobs, Senior Manager chez le spécialiste suisse du recrutement Robert Walters, explique les tendances déjà existantes qui contribuent à une politique de recrutement et de rétention robuste dans le secteur financier.

La finance pilotée par des données en temps réel

Le passage à des processus financiers automatisés impose différentes exigences en termes de compétences au sein des fonctions financières. Charlotte souligne en particulier la nécessité de compétences analytiques : "Les professionnels de la finance doivent non seulement maîtriser la mise en place et le suivi de l'automatisation financière, mais aussi avoir une connaissance approfondie des processus financiers et être capables d'avoir une vue d'ensemble".

La prise de décision sur la base de données en temps réel est essentielle pour les entreprises afin de pouvoir agir de manière proactive dans un environnement qui évolue rapidement. Cela nécessite une adaptation des méthodes de travail dans le secteur financier. Charlotte ajoute : "La capacité à fournir des informations pertinentes rapidement et avec précision, et à les communiquer clairement, est de plus en plus importante pour une gestion efficace".

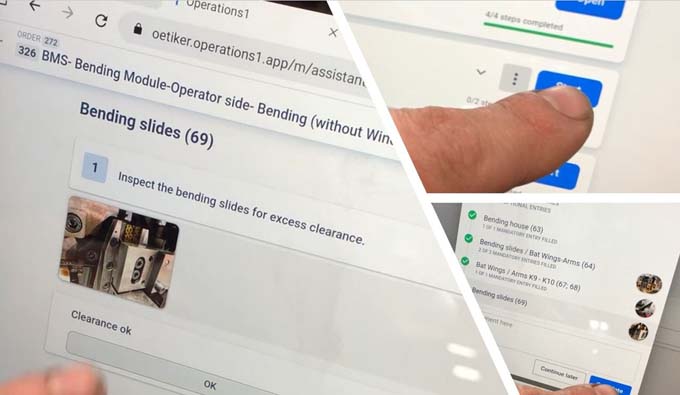

Les contrôleurs ESG très demandés

En outre, la demande en spécialistes de l'environnement, du social et de la gouvernance d'entreprise (ESG) est élevée, car le reporting ESG devient obligatoire. Le 1er janvier 2024, la nouvelle ordonnance du Conseil fédéral suisse est entrée en vigueur, fixant de nouvelles règles pour les obligations de reporting des grandes entreprises suisses, des banques et des assurances en ce qui concerne le reporting climatique. Cette ordonnance suit la tendance des règles européennes de plus en plus strictes en matière de reporting sur le développement durable et vise à garantir un alignement réglementaire plus poussé sur l'UE. En conséquence, l'ESG devient non seulement une partie de plus en plus intégrante du portefeuille du CFO, mais aussi au sein de l'ensemble de l'organisation.

"La durabilité est une préoccupation qui interpelle de nombreux professionnels", explique Charlotte. "Le poste de contrôleur ESG, responsable du reporting ESG, offre une plateforme pour canaliser l'enthousiasme pour la durabilité. Dans ce rôle, vous analysez un éventail varié de données d'entreprise, qui ne se limitent pas aux informations financières".

Pour les professionnels de la finance, le rôle de contrôleur ESG peut être un défi professionnel rafraîchissant. "L'accent mis sur des données telles que les émissions de carbone, l'ED&I, les fournisseurs et la durabilité, ainsi que la mise en place et l'introduction d'analyses de données, rendent le métier ESG attrayant", explique Charlotte.

L'avenir du généraliste financier

Bien que les candidats avec de l'expérience restent très demandés par les Big 4, Charlotte recommande de regarder au-delà du CV : "Les directeurs financiers et les responsables du recrutement devraient se concentrer sur les objectifs à long terme. À quoi ressemblera l'équipe financière dans cinq ans et qui devrons-nous recruter pour concrétiser cette vision ?"

Selon Charlotte, la constitution d'une équipe financière permettant une croissance horizontale est essentielle. "En formant les professionnels de la finance de manière large, vous assurez non seulement leur carrière, mais aussi l'entreprise pour l'avenir. Investir dans des compétences généralistes peut même permettre d'identifier des directeurs financiers potentiels au sein de l'équipe existante".

Source : www.robertwalters.ch